ciberseguridad

PAM Empresarial: El Control Total Sobre Administradores, Accesos Críticos y Entornos Cloud

PAM: Cómo Proteger las Cuentas Privilegiadas Antes de que un Error Cueste Millones

Las empresas modernas dependen cada vez más de plataformas tecnológicas como CRM, ERP, servicios en la nube, redes SD-WAN y entornos híbridos en Amazon Web Services, Microsoft Azure y Google Cloud. Sin embargo, muchas organizaciones pasan por alto uno de los riesgos más críticos: las cuentas con privilegios administrativos.

Un administrador con acceso total puede crear servidores, modificar configuraciones, acceder a información sensible o incluso desactivar controles de seguridad. El problema surge cuando esas credenciales son robadas, filtradas o utilizadas de forma indebida. Un atacante que obtiene acceso a una cuenta privilegiada en la nube puede desplegar cientos de servidores para minería de criptomonedas, lanzar ataques desde la infraestructura comprometida o consumir almacenamiento y procesamiento sin autorización. El resultado puede ser devastador: facturas inesperadas, interrupciones operativas y daños reputacionales.

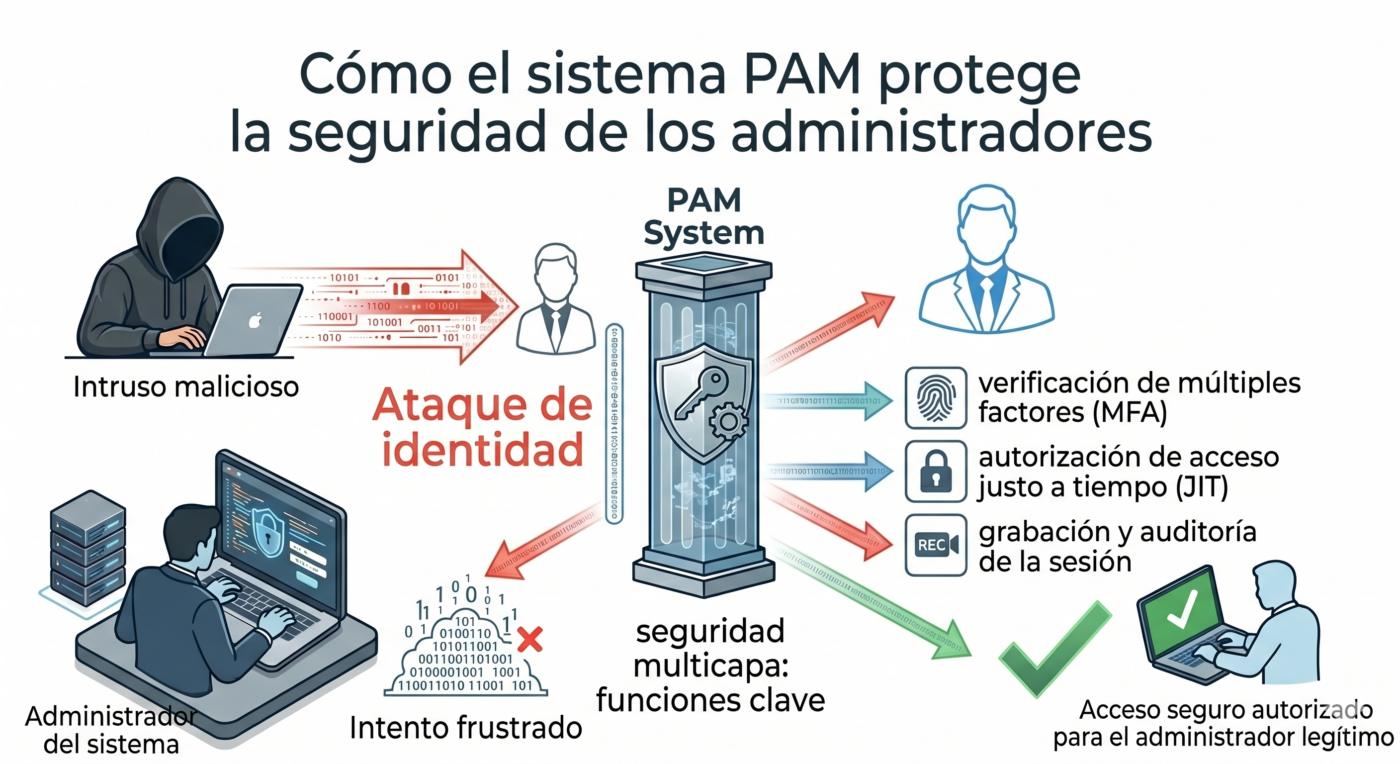

Aquí es donde entra el PAM (Privileged Access Management), una solución diseñada para controlar, supervisar y proteger los accesos privilegiados dentro de una empresa. PAM no solo protege contra atacantes externos, también ayuda a supervisar las actividades de administradores, proveedores y terceros con acceso crítico.

Entre las principales funciones de un sistema PAM destacan:

-

- Accesos temporales o “Just-In-Time”.

- Rotación automática de contraseñas.

- Protección de credenciales y llaves SSH.

- Grabación completa de sesiones administrativas.

- Auditoría de comandos y cambios realizados.

- Integración con MFA y políticas Zero Trust.

- Supervisión y trazabilidad de actividades críticas.

Con PAM, los accesos privilegiados dejan de ser permanentes y se convierten en accesos controlados, monitoreados y auditables. Esto reduce riesgos internos, errores humanos y ataques dirigidos a cuentas administrativas.

Hoy, la pregunta ya no es si una empresa necesita PAM, sino qué sucedería si una cuenta privilegiada fuera comprometida mañana. En un entorno donde toda la operación depende de la tecnología, supervisar y proteger los accesos críticos se ha convertido en una necesidad estratégica para garantizar continuidad, seguridad y control del negocio.